Entra ID PIM: Weniger Dauerechte, mehr Kontrolle

In vielen Microsoft-Tenants gibt es sie noch: Konten mit Global-Administrator-Rechten, die rund um die Uhr aktiv sind, obwohl die meisten Admin-Aufgaben nur selten anfallen. Entra ID ist die Steuerzentrale für Microsoft 365, Azure und hunderte SaaS-Integrationen. Wer dort dauerhaft hohe Rechte vergeben hat, schafft Angriffsfläche, die schwer zu rechtfertigen und noch schwerer zu überwachen ist. Privileged Identity Management (PIM) gibt Teams einen konkreten Hebel, genau das zu ändern. Rechte werden nur noch dann aktiviert, wenn sie wirklich gebraucht werden. Dieser Artikel zeigt, welchen praktischen Nutzen das für Sicherheit, Betrieb und Compliance bringt.

Warum permanente Adminrechte ein unnötiges Risiko sind

Standing Privileges sind Rechte, die dauerhaft vergeben sind, obwohl sie nur gelegentlich genutzt werden. Das Grundproblem ist einfach. Ein kompromittiertes Admin-Konto wirkt sofort auf den gesamten Tenant oder auf kritische Teilbereiche, ohne dass ein Angreifer zunächst eine Rechteerweiterung durchführen muss. Dauerhaft aktive Global-Administrator- oder Privileged-Role-Administrator-Rollen sind daher ein lohnendes Ziel für Angriffe.

Dazu kommt eine alltägliche Realität: Rollenentziehungen werden aufgeschoben oder vergessen. Mitarbeitende, die ein Projekt abgeschlossen haben oder das Team gewechselt haben, behalten ihre Berechtigungen, weil niemand aktiv nachhält. Aus Compliance-Sicht ist das schwer vertretbar, denn Prüfer fragen nicht nur nach aktuellen Rechten, sondern auch danach, warum jemand dauerhaft hohe Rechte besitzt.

Die NIST-Richtlinie SP 800-207 zu Zero Trust beschreibt den Ansatz, privilegierten Zugriff bewusst, begründet und zeitlich begrenzt zu halten. PIM setzt genau das technisch um.

Was PIM in Entra ID konkret ermöglicht

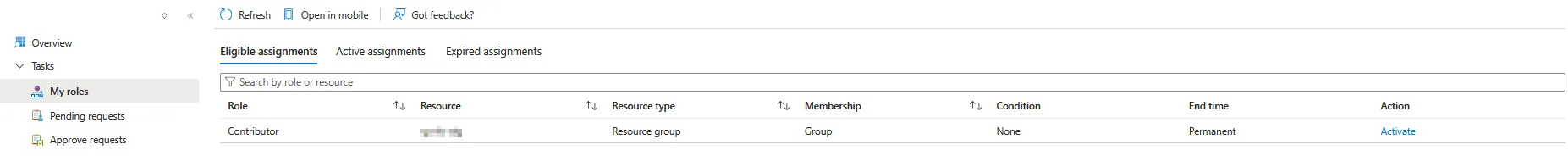

Das zentrale Konzept von Privileged Identity Management ist die Unterscheidung zwischen eligible und permanent active. Eine Rolle ist eligible, wenn sie einem Konto zugewiesen ist, aber nicht dauerhaft eingeschaltet ist. Der Nutzer muss sie erst aktivieren, um tatsächlich privilegierten Zugriff zu erhalten.

Bei der Aktivierung können verschiedene Schutzmechanismen greifen, zum Beispiel Multi-Factor Authentication (MFA), eine Begründung im Freitext, eine Ticketnummer oder eine explizite Genehmigung durch eine zweite Person. Wie streng diese Regeln sein sollen, lässt sich pro Rolle konfigurieren. Für besonders kritische Rollen ist eine Genehmigungspflicht sinnvoll. Für Rollen mit niedrigerem Risiko reichen oft MFA und Begründung.

Zusätzlich ermöglicht PIM zeitlich befristete Zuweisungen. Dabei gibt es zwei Ebenen. Zum einen kann die Dauer einer Eligible-Zuweisungen zeitlich beschränkt werden, damit zum Beispiel eine Urlaubsvertretung für die Dauer des Urlaubs die Rechte beantragen kann. Zusätzlich kann auch die Dauer der eigentlichen Aktivierung eingeschränkt werden, sodass die entsprechenden Rechte nur für zum Beispiel einen Tag erteilt werden, und danach wieder erneut beantragt werden müssen. Benachrichtigungen, eine vollständige Aktivierungshistorie und integrierte Alerts runden die Transparenz ab.

Die wichtigsten Vorteile für Sicherheit, Betrieb und Compliance

Der offensichtlichste Sicherheitsgewinn ist klar. Die Zahl dauerhaft aktiver Adminkonten sinkt deutlich. Selbst wenn ein Konto kompromittiert wird, hat ein Angreifer ohne Aktivierung keinen privilegierten Zugriff. Die Angriffsfläche verkleinert sich.

Für den Betrieb bringt PIM einen weiteren Vorteil. Teams erhalten Elevated Access bei Bedarf statt über informelle Ausnahmeprozesse oder Tickets an ein anderes Team. Wer sich für ein Deployment kurz erhöhte Rechte aktiviert und danach wieder zurückfällt, arbeitet kontrollierter als jemand, der dauerhaft alles darf. Benachrichtigungen bei jeder Aktivierung sorgen außerdem dafür, dass unerwartete Aktivierungen sofort auffallen.

Aus Compliance-Sicht liefert PIM klare Nachweise. Wer hat wann welche Rolle aktiviert, mit welcher Begründung und für wie lange. Wenn Genehmigungen aktiviert sind, ist auch dokumentiert, wer eine Aktivierung freigegeben oder abgelehnt hat. Kombiniert mit Access Reviews lässt sich regelmäßig prüfen, ob bestehende Eligible-Zuweisungen noch notwendig sind. Das erleichtert den Nachweis von Least Privilege und Segregation of Duties erheblich.

Wo PIM besonders schnell Mehrwert schafft

Nicht jede Rolle ist gleich kritisch. Der sinnvollste Einstieg ist dort, wo eine dauerhafte Aktivierung den größten Schaden anrichten kann: Global Administrator, Privileged Role Administrator und Security Administrator in Entra ID.

Danach lohnt ein Blick auf Azure-Ressourcenrollen (RBAC, Role-Based Access Control) auf Subscription- oder Management-Group-Ebene. PIM unterstützt neben Entra-Verzeichnisrollen auch Azure-Ressourcenrollen, was besonders für Plattformteams und Produktivumgebungen relevant ist.

Weitere hochwertige Anwendungsfälle sind temporäre Rechte für Changes, Incident-Response-Situationen, Go-Lives und Migrationsphasen. Externe Dienstleister oder interne Spezialisten, die nur sporadisch Zugriff brauchen, profitieren ebenfalls davon, weil ihre Berechtigungen nicht dauerhaft offen bleiben. Wer Teams statt Einzelpersonen steuern möchte, kann Role-assignable Groups nutzen, um Berechtigungen gebündelt zu verwalten. Zusätzlich unterstützt PIM auch Gruppenmitgliedschaften, sodass sich Nutzer bei Bedarf zeitlich befristet in eine Gruppe eintragen können. Das ist praktisch für Berechtigungsgruppen in Fachanwendungen, zum Beispiel für SQL-Datenbankzugriffe.

| Typischer Use Case | Risiko ohne PIM | Vorteil mit PIM |

|---|---|---|

| Wochenend-Deployment in Produktion | Adminrechte bleiben nach dem Change aktiv | Zeitlich begrenzte Aktivierung nur für das Wartungsfenster |

| Incident Response bei Sicherheitsvorfall | Ad-hoc-Vollzugriff wird dauerhaft vergeben | Schnelle Aktivierung mit klarer Historie und automatischem Ablauf |

| Externer Spezialist für Migration | Externer Account behält unnötig lange hohe Rechte | Zugriff wird befristet vergeben und endet automatisch |

| Plattformteam verwaltet mehrere Subscriptions | Breite Owner-Rechte sind permanent und schwer zu kontrollieren | Just-in-Time-Aktivierung (JIT) pro Rolle und Scope mit weniger Dauerberechtigung |

PIM einführen, ohne den Betrieb auszubremsen

Der häufigste Fehler beim Rollout ist der Big-Bang-Ansatz, bei dem alle Rollen auf einmal umgestellt werden. Das offizielle Deployment-Handbuch von Microsoft empfiehlt stattdessen ein schrittweises Vorgehen. Starte mit einer kleinen Pilotgruppe und prüfe, ob PIM wie erwartet funktioniert. Dann kann PIM nach und nach auf weitere Personen und Gruppen ausgerollt werden.

Bei den Aktivierungsregeln gilt: MFA und eine Begründungspflicht sind fast immer sinnvoll und erzeugen wenig Reibung. Eine Genehmigungspflicht sollte nur dort eingesetzt werden, wo sie echten Mehrwert bringt, weil sie die Reaktionsgeschwindigkeit bei Incidents verlangsamen kann.

Break-Glass-Konten, also Notfallzugänge für den Fall, dass normale Admin-Accounts nicht mehr funktionieren, müssen bewusst separat behandelt werden. Sie sollten nicht über PIM laufen, aber eng abgesichert und regelmäßig getestet sein. Subscription-Anforderungen und Lizenzvoraussetzungen sollten vor dem Rollout geklärt werden, da PIM eine Microsoft Entra ID P2- oder Governance-Lizenz erfordert.

Als Erfolgsmetriken eignen sich: die Zahl dauerhaft aktiver privilegierter Konten vor und nach dem Rollout, die Aktivierungsfrequenz pro Rolle und der Anteil der Eligible-Zuweisungen an den Gesamtzuweisungen.

PIM ist stark, aber kein Freifahrtschein

PIM behebt keine überfrachteten Rollenmodelle. Wer zu viele Rollen mit zu vielen Berechtigungen vergeben hat, profitiert von PIM, hat aber das eigentliche Problem noch nicht gelöst. Ebenso können zu viele Genehmigungsstufen die Akzeptanz senken und bei Incidents die Reaktionszeit verlängern.

Organisatorische Voraussetzungen müssen vor dem Rollout klar sein. Wer genehmigt Aktivierungen? Wer ist Eigentümer welcher Rollen? Wie werden Break-Glass-Zugänge verwaltet? Ohne diese Antworten entsteht ein technisch gut konfiguriertes System, das im Alltag nicht reibungslos funktioniert.

Der größte Nutzen von PIM entsteht im Zusammenspiel mit sauber definierten Rollen, regelmäßigen Access Reviews, Conditional-Access-Richtlinien und einem bewussten Umgang mit privilegierten Konten insgesamt. PIM ist ein wichtiger Baustein, aber eben nur ein Baustein im Privileged-Access-Modell.

Weniger Dauerechte, mehr Ruhe im Tenant

PIM reduziert unnötige Dauerechte und sorgt für mehr Ruhe im Tenant. Bei sinnvoller Konfiguration bleibt die Handlungsfähigkeit des Teams erhalten. Nur wenn Genehmigungsprozesse und Aktivierungsregeln praxistauglich gestaltet sind, profitieren Teams von mehr Sicherheit ohne unnötige Verzögerungen. Für Management und Sicherheitsverantwortliche bedeutet das ein geringeres Risikoprofil und bessere Nachweisfähigkeit. Für Admin-Teams bedeutet das kontrollierte Aktivierung statt dauerhafter Sonderrechte und weniger Erklärungsbedarf beim nächsten Audit.

Ein Pilot mit wenigen Hochrisiko-Rollen in PIM ist ein konkreter, erreichbarer erster Schritt. Die Zahl permanenter Zuweisungen lässt sich damit sofort und sichtbar senken.

Wie gehst du mit privilegierten Rollen in deinem Tenant um? Schau gerne bei uns auf LinkedIn vorbei und diskutiere mit.

Autoren

Felix Burkhard

Felix ist Solution Architect mit Fokus auf skalierbare Azure-IoT-Lösungen, agile Entwicklungsprozesse und DevOps. Er verbindet tiefes technisches Verständnis mit pragmatischer Umsetzung und schafft so nachhaltigen Geschäftsnutzen.